اگر به یک وب سایت یا فروشگاه رایگان با فضای نامحدود و امکانات فراوان نیاز دارید بی درنگ دکمه زیر را کلیک نمایید.

ایجاد وب سایت یادسته بندی سایت

محبوب ترین ها

پرفروش ترین ها

پر فروش ترین های فورکیا

دانلود فایلهای بسته آمادهچاپ و نصب تابلو اعلانات مسجدنما هفته پنجم فروردین ماه 1403

دانلود فایلهای بسته آمادهچاپ و نصب تابلو اعلانات مسجدنما هفته پنجم فروردین ماه 1403 دانلود فایلهای بسته آمادهچاپ و نصب تابلو اعلانات مسجدنما هفته دوم فروردین ماه 1403

دانلود فایلهای بسته آمادهچاپ و نصب تابلو اعلانات مسجدنما هفته دوم فروردین ماه 1403 دانلود فایلهای بسته آمادهچاپ و نصب تابلو اعلانات مسجدنما فروردین ماه 1403

دانلود فایلهای بسته آمادهچاپ و نصب تابلو اعلانات مسجدنما فروردین ماه 1403 فایل نقشه ی تابلو فرش دستباف طرح طبیعت کلبه زیبا

فایل نقشه ی تابلو فرش دستباف طرح طبیعت کلبه زیبا دانلود رایگان کتاب صوتی پرفروش و کمیاب 48 قانون قدرت رابرت گرین

دانلود رایگان کتاب صوتی پرفروش و کمیاب 48 قانون قدرت رابرت گرین دانلود رایگان کتاب صوتی انسان روح است نه جسد(۲ جلد)

دانلود رایگان کتاب صوتی انسان روح است نه جسد(۲ جلد) دانلود فایلهای بسته آمادهچاپ و نصب تابلو اعلانات مسجدنما هفته سوم فروردین ماه 1403

دانلود فایلهای بسته آمادهچاپ و نصب تابلو اعلانات مسجدنما هفته سوم فروردین ماه 1403 دانلود بسته 8000 تست-عمومی، اختصاصی،تخصصی-استخدامی آموزش پرورش

دانلود بسته 8000 تست-عمومی، اختصاصی،تخصصی-استخدامی آموزش پرورش پاورپوینت پختگی اقتصادی درس 15 مدیریت خانواده و سبک زندگی پسران

پاورپوینت پختگی اقتصادی درس 15 مدیریت خانواده و سبک زندگی پسران دانلود کتاب صوتی روانشناسی تصویر ذهنی ماکسول مالتز

دانلود کتاب صوتی روانشناسی تصویر ذهنی ماکسول مالتز برنامه اکسل متره و برآورد،تهیه صورت وضعیت راه و باند سال1403

برنامه اکسل متره و برآورد،تهیه صورت وضعیت راه و باند سال1403 پاورپوینت بز یا سگ تفکر و سبک زندگی هفتم

پاورپوینت بز یا سگ تفکر و سبک زندگی هفتم دانلود جزوه امور مالی و حقوق ثبتی در دفاتر اسناد رسمی

دانلود جزوه امور مالی و حقوق ثبتی در دفاتر اسناد رسمی دانلود 3 بک دراپ کودک تم فوتبال-کد 8082-8080

دانلود 3 بک دراپ کودک تم فوتبال-کد 8082-8080 پاورپوینت بازرگان و پسران درس 4 فارسی پنجم

پاورپوینت بازرگان و پسران درس 4 فارسی پنجم پاورپوینت درس دهم قرآن هشتم سوره یس، سوره صافات و تفسیر نمونه

پاورپوینت درس دهم قرآن هشتم سوره یس، سوره صافات و تفسیر نمونه دانلود رایگان کتاب صوتی روش ها و فنون مشاوره دکتر عبدالله شفیع آبادی

دانلود رایگان کتاب صوتی روش ها و فنون مشاوره دکتر عبدالله شفیع آبادی پاورپوینت فرهنگ و تمدن در عصر صفوی درس 14 تاریخ 11 انسانی

پاورپوینت فرهنگ و تمدن در عصر صفوی درس 14 تاریخ 11 انسانی دانلود پاورپوینت چیستی انسان 2 درس 10 فلسفه یازدهم انسانی

دانلود پاورپوینت چیستی انسان 2 درس 10 فلسفه یازدهم انسانی حرکت تاریخی کرد به خراسان.pdf

حرکت تاریخی کرد به خراسان.pdf روانشناسی افسردگی.pdf

روانشناسی افسردگی.pdf سابلیمینال ایجاد رابطه و محبوب شدن

سابلیمینال ایجاد رابطه و محبوب شدن پژوهی در پیدایش و تحولات تصوف و عرفان.pdf

پژوهی در پیدایش و تحولات تصوف و عرفان.pdf ژورنال مدل لباس عروس.pdf

ژورنال مدل لباس عروس.pdf انقراض ششم.pdf

انقراض ششم.pdf تمدن اسلام و عرب.pdf

تمدن اسلام و عرب.pdf کورد دوژمنی خۆت بناسە.pdf

کورد دوژمنی خۆت بناسە.pdf ما نمیمیریم.pdf

ما نمیمیریم.pdfپر بازدید ترین های فورکیا

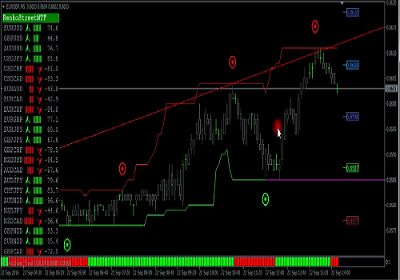

فروش فیلتر بورسی استریکلی فقط 75 هزار تومان

فروش فیلتر بورسی استریکلی فقط 75 هزار تومان کسب درآمد اینترنتی 300000 تومان در خانه در کمتر از 30 دقیقه

کسب درآمد اینترنتی 300000 تومان در خانه در کمتر از 30 دقیقه کسب و کار اینترنتی با درآمد میلیونی

کسب و کار اینترنتی با درآمد میلیونی كسب درآمد اينترنتي روزانه حداقل100هزار تومان تضميني

كسب درآمد اينترنتي روزانه حداقل100هزار تومان تضميني کسب درآمد ابدی و بی نهایت 100% واقعی

کسب درآمد ابدی و بی نهایت 100% واقعی کسب درآمد روزانه حداقل یک میلیون تومان ! کاملا حلال و واقعـی !!

کسب درآمد روزانه حداقل یک میلیون تومان ! کاملا حلال و واقعـی !! مجموعه ی آموزش تعمیر لامپ کم مصرف (از مبتدی تا پیشرفته)

مجموعه ی آموزش تعمیر لامپ کم مصرف (از مبتدی تا پیشرفته) دانلود پکیج درآمدزایی 400هزارتومن در 40دقیقه (مخصوص شرایط کرونا)

دانلود پکیج درآمدزایی 400هزارتومن در 40دقیقه (مخصوص شرایط کرونا) آموزش بازكردن انواع قفل ها بدون كليد(ويژه)

آموزش بازكردن انواع قفل ها بدون كليد(ويژه) کسب و کار اینترنتی در منزل

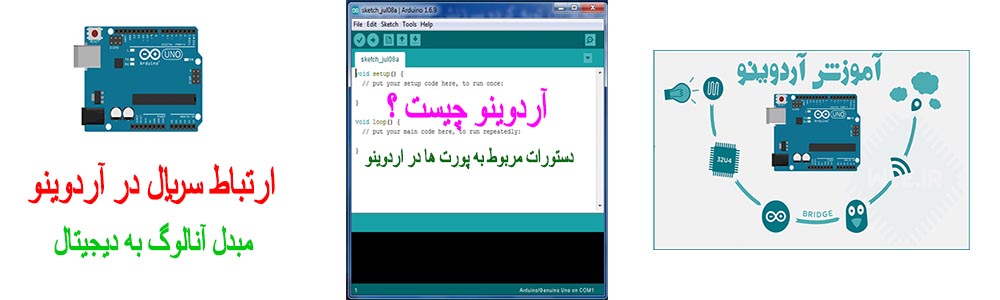

کسب و کار اینترنتی در منزل آموزش برنامه نویسی آردوینو

آموزش برنامه نویسی آردوینو دانلود مجموعه آموزشی پایپینگ ( Piping ) و نقشه خوانی + آموزش سه نرم افزار طراحی و تحلیل لوله کشی صنعتی

دانلود مجموعه آموزشی پایپینگ ( Piping ) و نقشه خوانی + آموزش سه نرم افزار طراحی و تحلیل لوله کشی صنعتی بازگردانی پیامک های حذف شده- ریکاوری پیامک ۱۰۰٪ عملی

بازگردانی پیامک های حذف شده- ریکاوری پیامک ۱۰۰٪ عملی آموزش رایگان کسب درآمد از سایت الیمپ ترید ( olymp trade )

آموزش رایگان کسب درآمد از سایت الیمپ ترید ( olymp trade ) اموزش ویرایش امضا و پکیج برنامه اندروید و کسب درامد از مارکت های اندرویدی

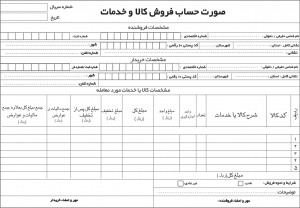

اموزش ویرایش امضا و پکیج برنامه اندروید و کسب درامد از مارکت های اندرویدی دانلود نمونه فاکتور آماده با فرمت ورد - اکسل و عکس

دانلود نمونه فاکتور آماده با فرمت ورد - اکسل و عکس آموزش ساخت بازی بدون دانش برنامه نویسی و طراحی سه بعدی مبتدی تا پیشرفته با نرم افزار

آموزش ساخت بازی بدون دانش برنامه نویسی و طراحی سه بعدی مبتدی تا پیشرفته با نرم افزار آموزش كامل تعمير لامپ كم مصرف(اختصاصي)

آموزش كامل تعمير لامپ كم مصرف(اختصاصي) اموزش کسب درامد از اینترنت روزانه ۳میلیون تومان تضمینی و تست شده

اموزش کسب درامد از اینترنت روزانه ۳میلیون تومان تضمینی و تست شده نسخه خطی اشعار و پیشگویی های شاه نعمت الله ولی

نسخه خطی اشعار و پیشگویی های شاه نعمت الله ولی درامدزایی در خواب! (تعجب نکنید! بخوانید)

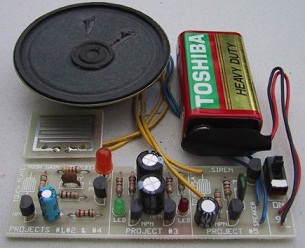

درامدزایی در خواب! (تعجب نکنید! بخوانید) مدار داخلی واکی تاکی(اموزش ساخت)

مدار داخلی واکی تاکی(اموزش ساخت) کتاب افزایش ممبر کانال تلگرام

کتاب افزایش ممبر کانال تلگرام اندیکاتور ای کیو آپشن

اندیکاتور ای کیو آپشن دانلود100% رایگان نرم افزار تبلیغات در تلگرام + آموزش کامل و فیلم آموزشی

دانلود100% رایگان نرم افزار تبلیغات در تلگرام + آموزش کامل و فیلم آموزشی روش اصلی موفقیت در کنکور و آزمون ها(پزشکی، حقوق، مهندسی، نمونه و تیزهوشان) با پکیج کنکورپلاس

روش اصلی موفقیت در کنکور و آزمون ها(پزشکی، حقوق، مهندسی، نمونه و تیزهوشان) با پکیج کنکورپلاس مجموعه آزمایشات و گزارشات روانشناسی تجربی (شامل شرح 36 آزمایش) کاملترین مجموعه در اینترنت

مجموعه آزمایشات و گزارشات روانشناسی تجربی (شامل شرح 36 آزمایش) کاملترین مجموعه در اینترنت چگونه هر شخصی را عاشق خود کنیم ارزان

چگونه هر شخصی را عاشق خود کنیم ارزانبرچسب های مهم

پیوند ها

کتاب سبز - قابل ویرایش )

تعداد اسلاید : 20

امنيت ارتباطات امنيت ارتباطات (معرفی تهدیدات وسرویسهای امنیتی) بسم الله الرحمان الرحيم فوق هر دانشمندی دانشمندتری وجود دارد. (سوره يوسف) وفوق کل ذی علم علیم مقدمه تامین امنیت مطلوب در تبادل اطلاعات با حداقل هزینه ها يکی ازچالشهای مهم عصر اطلاعات ؟ تامین امنیت بدون داشتن تعریف صریح وروشن از آن غیر ممکن است. امنیت را در مقابل تهدید مطرح می شود. سیستمی امن است که حداقل در مقابل تهدیدات شناخته شده مصون باشد. A B كانال ناامن فرض كنيد دوفرد A,B قصد دارند به تبادل امن پيام بپردازند. چه تهديداتي وجود دارد؟ مثال : شبکه اینترنت،تلفن شهری اینترنت اطلاعات دیجیتال شبکه تلفن عمومی PSTN اطلاعات آنالوگ امنيت؟ امنيت را درمقابل تهديد مطرح مي كنيم. تهديد؟ امنيت نقض شده امنيت يك مفهوم كلي است به راحتي نميتوان آن را تعريف كرد. انواع تهدیدات امنیتی قابل تصور شنود Interception A B C - مثال : نصب استراق سمع کننده نرم افزاري که اطلاعات را از طريق شبکه ارسال مي کند. - اين حمله جزء حملات غير فعال مي باشد و حمله کننده رد پايي از خود بجا نميگذارد وبه همين دليل شناسايي آن مشکل است پس بايد تا حد ممکن از وقوع آن جلو گيري کرد.دراين حمله محرمانگي پيام نقض مي شود. به اطلاعات دست مي يابد. C در اين حمله فرد غير مجاز- جعل پيامFabrication A B C - در اين حمله فرد خود را بجاي فرد معرفي مي کند. اين حمله جزء حملا ت فعال مي باشد وجلوگيري از آن مشکل است به همين دليل بايدتا حد امکان به شناسايي آن پرداخت . دراين حالت اصالت مبدا پيام نقض مي شود. A جلو گيري از ارسال Interruption تهديد ديگري را که مي توان مطرح کرد ودر واقع شايد نتوان آن راتهديد محسوب کرد ولي ميتواند مقدمه حملات باشد حمله شناسايي می باشد سرویسهای امنيتی سرویسهای امنيتی 2- تصدیق اصالت مبداAuthentication سرویسهای امنيتی 4- عدم انکارNonrepudiation سرویسهای امنيتی سرویسهای امنيتی Title

قسمتی از متن بالا پروژه میباشد که به صورت نمونه ، بعد از پرداخت آنلاین در جزوه باز آنی فایل را دانلود نمایید .

« پرداخت آنلاین و دانلود در قسمت پایین »

![]()

مبلغ قابل پرداخت 9,100 تومان